Como vimos en el articulo Microsoft Security Copilot: Una nueva era para Ciberseguridad

domingo, 30 de abril de 2023

Microsoft Security Copilot: revolucione su ciberdefensa con IA

martes, 11 de abril de 2023

Microsoft Defender: la solución de seguridad para el entorno de la nube

Microsoft Defender es una solución que proporciona gestión de seguridad avanzada para entornos de nube. ¡Comprenda más sobre la seguridad en la nube!

Microsoft

Defender es una solución de gestión de postura de seguridad y protección de

cargas de trabajo en la nube para todos los recursos de Azure, ya sean híbridos

o multinube.

Como

la seguridad en la nube es un tema complejo para algunas empresas, comprender

que existen soluciones que hacen que el entorno sea seguro es fundamental para

comprender las maravillas que la nube tiene para ofrecer.

En

el caso de Microsoft Defender, satisface tres necesidades vitales a la hora de

gestionar la seguridad de los recursos y cargas de trabajo locales o en la

nube: evaluación continua, protección y detección y resolución de amenazas.

Abarca

dos pilares: gestión de la postura de seguridad en la nube (CSPM) y protección

de la carga de trabajo en la nube (CWPP).

Solucionar

problemas y mejorar la postura de seguridad en la nube

Microsoft

Defender tiene capacidades de administración de la postura de seguridad que

brindan orientación de protección para ayudarlo a mejorar de manera efectiva la

seguridad y la visibilidad para ayudarlo a comprender su situación de seguridad

actual.

Además,

Azure Security Center evalúa periódicamente los recursos, las suscripciones y

la organización para encontrar problemas de seguridad. Muestra la postura de

seguridad a través de una puntuación que agrega encuestas de seguridad e

informa la situación actual. Por tanto, cuanto mayor sea la puntuación, menor

será el nivel de riesgo.

Otro

beneficio de Microsoft Defender para la gestión de la postura de seguridad en

la nube es el hecho de que utiliza un gráfico de seguridad (mecanismo de

contexto basado en gráficos que existe en Defender) para analizar y proteger

las rutas contra ataques.

El

análisis de la ruta de ataque realiza comprobaciones que identifican rutas

potenciales que los atacantes pueden utilizar para violar el entorno y llegar a

activos de alto impacto. Por lo tanto, sugiere recomendaciones para corregir

los problemas

Protección

de cargas de trabajo en la nube

Microsoft

Defender, además de proteger su postura de seguridad, también identifica

requisitos y protege cargas de trabajo a través de planes específicos para los

tipos de recursos de sus suscripciones.

Un

ejemplo es la protección del almacenamiento , que proporciona alertas sobre

actividades sospechosas relacionadas con los recursos de almacenamiento.

Esta

solución proporciona alertas que aparecen en Azure Portal para que pueda

reaccionar de inmediato y evitar que se desarrollen y dañen la situación de

seguridad de su entorno. Cada alerta proporciona detalles sobre las funciones

afectadas, los problemas y lo que recomienda solucionar.

Además,

Azure Security Center clasifica la gravedad de las alertas en 4 niveles:

informativa, baja, media y alta. La gravedad de cada alerta se basa en la

confianza de Defender en la ubicación y el análisis y en el nivel de confianza

de que la actividad que desencadenó la alerta fue maliciosa.

Recursos

protegidos en un solo lugar

Como

servicio nativo de Azure, Microsoft Defender monitorea y protege muchos

servicios de Azure sin necesidad de implementación. Sin embargo, puede agregar

recursos locales o en otras nubes públicas.

Protección

de los recursos nativos de Azure

Microsoft

Defender ayuda a detectar amenazas en los servicios PaaS de Azure . Es decir,

detecta amenazas dirigidas a servicios de Azure como App Service, SQL, cuentas

de almacenamiento y otros servicios de datos. También puede detectar anomalías

en los registros de actividad de Azure mediante la integración nativa con

Microsoft Cloud App Security.

Otra

protección de Microsoft Defender en los recursos de Azure está relacionada con

las redes. Ayuda a limitar la exposición a ataques al reducir el acceso a los

puertos de las máquinas virtuales mediante el acceso Just-In-Time a las

máquinas virtuales.

De

esta manera, su red está protegida y se bloquea el acceso innecesario. También

puede establecer políticas de acceso seguro en puertos seleccionados solo para

usuarios autorizados, direcciones IP o un tiempo limitado para las direcciones

IP de origen permitidas.

Protección

de recursos locales y en otras nubes

Además

de la seguridad en la nube en un entorno de Azure, también puede agregar

capacidades de Defender en entornos de nube híbrida. De esta manera, obtiene

inteligencia sobre amenazas personalizada y alertas priorizadas según su

entorno específico.

Para

hacer esto, simplemente implemente Azure Arc, un puente que extiende Azure para

ayudarlo a crear aplicaciones y servicios de manera flexible en centros de

datos y entornos de múltiples nubes. Una vez hecho esto, simplemente habilite

las funciones de seguridad mejoradas de Microsoft Defender para aumentar la

seguridad en la nube.

- Evaluar y reforzar la configuración de seguridad de los recursos en la nube.

- Administrar el cumplimiento de los más altos estándares y normativas de función crítica.

- Habilitar la protección contra amenazas para las cargas de trabajo que se puede ejecutar en diversas plataformas y proveedores de servicio, como Azure, AWS, Google Cloud Platform y en ambientes híbridos con entorno local.

- Detectar vulnerabilidades para así proteger las cargas de trabajo híbridas y multinube contra ataques y acciones malintencionadas.

- Máquinas virtuales

- Contenedores

- Bases de datos

- Almacenamiento

- Servicios de aplicaciones

- Entre muchos otros.

sábado, 8 de abril de 2023

Microsoft Security Copilot: Una nueva era para Ciberseguridad

¿Estás cansado de la rutina de la ciberseguridad?

¡Descubra cómo Microsoft Security Copilot está cambiando el juego en esta nueva era Digital dominada por las IAs!

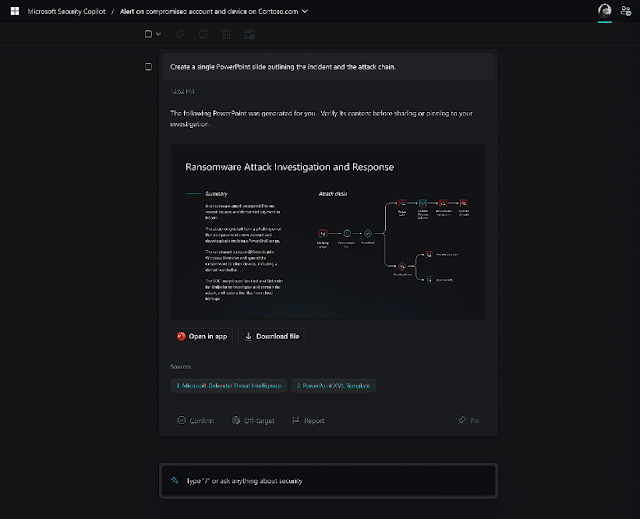

Microsoft Security Copilot, impulsado por GPT, es una innovación en ciberseguridad, diseñada para investigar y responder eficazmente a incidentes, amenazas y vulnerabilidades.

Con las capacidades de seguridad avanzadas de Microsoft , este Asistente de seguridad de IA facilita las tareas comunes con IA generativa.

Ofrece experiencias integradas en herramientas como Microsoft Defender XDR, Microsoft Intune para la gestión de endpoints, Microsoft Entra para la gestión de identidades y acceso, y Microsoft Purview para la seguridad de datos.

El centro de Microsoft Security Copilot es la barra de mensajes que permite a los analistas de seguridad hacer preguntas en lenguaje natural. Utilice la barra de mensajes para indicarle al copiloto qué información desea obtener de sus datos de seguridad.

Cómo funciona Microsoft Copilot para la seguridad

Casos de Uso en Análisis de Seguridad

- Gestión de la postura de seguridad . Security Copilot proporciona información sobre cualquier cosa que pueda exponer a una organización a una amenaza conocida. Luego brinda al analista orientación prescriptiva sobre cómo protegerse contra esas vulnerabilidades potenciales.

- Respuesta al incidente . Security Copilot puede revelar rápidamente un incidente. Para un incidente descubierto, Security Copilot puede enriquecerlo con contexto de otras fuentes de datos, evaluar su escala e impacto y proporcionar información sobre cuál podría ser la fuente. Luego, Security Copilot puede guiar al analista a través de los pasos de respuesta y corrección con recomendaciones guiadas. Security Copilot proporciona visibilidad de panel único al extraer datos de otras fuentes como Defender y Sentinel y luego correlacionarlos y analizarlos en conjunto.

- Informes de seguridad . Security Copilot puede ofrecer informes personalizables, listos para compartir y fáciles de consumir, lo que permite a los analistas centrarse más en tareas de alto valor pertinentes para proteger la organización.

martes, 4 de abril de 2023

¡Protección total! Una guía completa de Seguridad y Privacidad en el entorno Microsoft 365

Con la creciente digitalización de las empresas, cada vez más empresas adoptan soluciones en la nube para gestionar sus datos y procesos.

Sin

embargo, este cambio genera preocupaciones con respecto a la seguridad y

privacidad de la información. Afortunadamente, Microsoft 365 ofrece sólidas

funciones de protección para ayudar a mantener su empresa segura.

En

este artículo, exploraremos la guía de seguridad y privacidad en el entorno de

Microsoft 365. Compruébelo.

Microsoft

365 es una plataforma integral que ofrece a los usuarios una amplia gama de

herramientas para mejorar la productividad, la colaboración y la seguridad . La

plataforma combina múltiples aplicaciones y servicios en la nube , como

Microsoft Teams, Exchange Online, SharePoint Online y OneDrive for Business , y

proporciona soluciones de seguridad avanzadas para proteger sus datos.

Microsoft

365 es ampliamente utilizado por empresas de todos los tamaños, desde pequeñas

empresas hasta grandes corporaciones. La plataforma ofrece varias ventajas,

como la posibilidad de acceder a documentos y colaborar en tiempo real con

compañeros de trabajo, independientemente de la ubicación geográfica. También

ofrece una amplia gama de funciones de seguridad, como cifrado de datos y

monitoreo de actividades sospechosas.

Sin

embargo, el uso de Microsoft 365 también puede presentar desafíos de seguridad.

Los ciberdelincuentes siempre buscan nuevas formas de comprometer los datos de

los usuarios. Por eso es importante comprender las principales preocupaciones

de seguridad relacionadas con el uso de Microsoft 365 y cómo proteger su

organización de posibles amenazas.

Aprenderemos

cómo Microsoft 365 puede ayudar a aumentar la productividad y la colaboración

de su equipo, y las mejores prácticas que puede seguir para proteger sus datos

y garantizar la privacidad de su organización

Gestión

de autenticación y acceso.

La

autenticación es la base de la seguridad en cualquier entorno digital.

Exploremos las opciones de autenticación de Microsoft 365, incluida la

autenticación multifactor y la administración de acceso , para garantizar que

solo las personas adecuadas tengan acceso a la información.

En

un entorno digital, la autenticación es la base de la seguridad. La

autenticación correcta garantiza que sólo las personas autorizadas puedan

acceder a información importante y confidencial. Microsoft 365 ofrece múltiples

opciones de autenticación y administración de acceso para garantizar que sus

datos estén seguros.

La

autenticación multifactor (MFA) es una de las opciones más utilizadas y

recomendadas por Microsoft 365. Con MFA, debe ingresar dos o más formas de

autenticación para acceder a una cuenta. Esto agrega una capa adicional de

seguridad y evita el acceso no autorizado.

Otra

opción de autenticación es la autenticación basada en certificados (CBA). Con

CBA, es necesario tener un certificado digital para acceder a una cuenta. Esto

es especialmente útil para empresas que necesitan garantizar la autenticidad de

la información.

Además,

Microsoft 365 también ofrece opciones de administración de acceso. Con Azure

Active Directory , por ejemplo, puede administrar el acceso de usuarios y

grupos a recursos específicos. Esto ayuda a garantizar que sólo las personas

autorizadas tengan acceso a la información.

Sin

embargo, incluso con todas estas opciones de autenticación y administración de

acceso, es importante estar siempre consciente de la seguridad de su entorno de

Microsoft 365. Verifique periódicamente su configuración de seguridad y

permisos de acceso para asegurarse de que no haya agujeros de seguridad.

Protección

de Datos

Los

datos son el corazón de cualquier negocio y protegerlos es fundamental, así que

analicemos las opciones de protección de datos de Microsoft 365, incluido el

cifrado de extremo a extremo, las copias de seguridad y la protección contra

pérdida de datos.

En

un mundo cada vez más digital, la protección de datos es una preocupación

creciente para empresas de todos los tamaños. Microsoft 365 ofrece una variedad

de características para garantizar que su información permanezca segura y

protegida de amenazas externas e internas.

Una

de las herramientas clave de protección de datos de Microsoft 365 es el cifrado

de un extremo a otro. Esto significa que su información está encriptada desde

el momento en que se envía hasta el momento en que se recibe, lo que garantiza

que nadie pueda interceptarla o leerla sin autorización.

Además,

Microsoft 365 ofrece opciones de copia de seguridad para garantizar que sus

datos estén siempre disponibles, incluso en caso de una falla del sistema o una

pérdida de datos. Las copias de seguridad se pueden programar para que se

realicen automáticamente a intervalos regulares, lo que garantiza que siempre

tendrá una copia actualizada de su información.

Otra

herramienta importante de Microsoft 365 es la protección contra pérdida de

datos. Esto significa que puede establecer políticas para evitar que se

compartan datos confidenciales fuera de la empresa, como limitar el intercambio

de información personal o financiera.

En

resumen, Microsoft 365 ofrece varias opciones para garantizar que sus datos

estén protegidos, desde cifrado de extremo a extremo hasta protección contra

pérdida de datos. Es fundamental que conozca estas herramientas y las utilice

correctamente para mantener segura su información.

Gestión

de dispositivos

Con

la popularidad de BYOD (Traiga su propio dispositivo), donde los empleados usan

sus propios dispositivos personales para trabajar, es fundamental tener

políticas claras y una gestión eficaz de los dispositivos para garantizar la

seguridad de los datos. Exploremos las opciones de administración de

dispositivos de Microsoft 365, incluidos Intune y MDM.

Microsoft

Intune es una de las herramientas más populares para la administración de

dispositivos. Permite a las empresas administrar dispositivos móviles, como

teléfonos inteligentes, tabletas y computadoras, garantizando que los

dispositivos estén configurados correctamente y actualizados con las políticas

de seguridad necesarias. Intune también permite a las empresas controlar el

acceso a datos y aplicaciones en dispositivos corporativos y personales,

manteniendo los datos seguros incluso en dispositivos que no son propiedad de

la empresa.

Otra

opción de administración de dispositivos que ofrece Microsoft 365 es la

administración de dispositivos móviles ( MDM), que le ayuda a administrar

dispositivos móviles y proteger los datos corporativos. MDM permite a las

empresas administrar dispositivos móviles , incluida la capacidad de configurar

y administrar políticas de seguridad, como exigir contraseñas seguras , cifrar

datos en reposo y permitir o bloquear el acceso a aplicaciones y recursos.

Además,

MDM permite a las empresas monitorear los dispositivos móviles en tiempo real,

con alertas de seguridad e informes sobre el uso del dispositivo. Esto puede

ayudar a las empresas a identificar rápidamente cualquier posible amenaza a la

seguridad y tomar medidas para mitigarla.

En

resumen, la gestión eficaz de los dispositivos es fundamental para garantizar

la seguridad de los datos corporativos en un entorno cada vez más móvil. Con

las herramientas de administración de dispositivos que ofrece Microsoft 365,

las empresas pueden proteger sus datos, garantizar el cumplimiento de las

normas de privacidad y seguridad y mejorar la productividad de los empleados.

Cumplimiento

y seguridad regulatoria

Cada

industria tiene sus propias preocupaciones regulatorias y de cumplimiento. Analicemos

cómo Microsoft 365 puede ayudar a mantener el cumplimiento normativo y la

seguridad, incluido el uso de certificaciones y auditorías.

Exploremos

las herramientas y características de Microsoft 365 que pueden ayudar a las

empresas a cumplir con las regulaciones específicas de la industria, como la

Ley General de Protección de Datos y otras reglas de privacidad de datos.

Discutiremos la importancia de mantener el cumplimiento y el impacto que las

violaciones pueden tener en las empresas, incluidas multas y pérdida de

reputación.

Microsoft

365 ofrece una variedad de características y herramientas para ayudar a las

empresas a mantener el cumplimiento, incluida la administración de información

de privacidad, el cifrado de un extremo a otro y la administración de registros

de auditoría. Además, Microsoft 365 también cuenta con certificaciones de

cumplimiento para ayudar a las empresas a cumplir con las regulaciones

específicas de la industria.

También

es muy importante tener una política de cumplimiento bien definida y la

necesidad de capacitar a los empleados sobre las prácticas adecuadas de

seguridad y privacidad de los datos.

Consejos

y trucos para aumentar la seguridad

Finalmente,

compartiremos algunos consejos y trucos para aumentar aún más la seguridad en

su entorno de Microsoft 365, incluido el uso de herramientas de detección de

amenazas y la capacitación de los empleados en materia de seguridad.

Además

de las herramientas y características de seguridad que ofrece Microsoft 365,

existen otros pasos que puede seguir para aumentar aún más la seguridad de su

entorno. Exploremos algunos consejos y trucos que le ayudarán en este sentido.

- Implemente la autenticación multifactor en todas las cuentas de usuario: la autenticación multifactor es una de las mejores formas de garantizar que solo las personas autorizadas tengan acceso a la información. Con él, el usuario debe proporcionar más de una forma de autenticación para iniciar sesión, como un código enviado por SMS o una huella digital.

- Mantenga las contraseñas seguras: asegúrese de que todas las contraseñas que usan sus usuarios en Microsoft 365 sean seguras y únicas. Anímelos a evitar contraseñas que sean fáciles de adivinar, como cumpleaños, apellidos, etc.

- Actualice su software con regularidad: es importante mantener actualizado Microsoft 365 y todo el resto del software que utiliza. Esto incluye la aplicación de actualizaciones de seguridad, que a menudo corrigen vulnerabilidades y fallas que los atacantes pueden aprovechar.

- Utilice herramientas de detección de amenazas: Microsoft 365 ofrece varias herramientas de detección de amenazas, como Advanced Threat Protection , que ayuda a detectar y bloquear amenazas en tiempo real. Considere invertir en otras soluciones de seguridad, como antivirus y firewalls, para complementar su protección.

- Forme a sus empleados en materia de seguridad : la seguridad en el entorno de Microsoft 365 también depende del comportamiento del usuario. Es importante que sepan identificar y evitar amenazas, como el phishing y el malware, por ejemplo. Realice periódicamente capacitaciones sobre concientización en materia de seguridad para garantizar que todos sean conscientes de los riesgos y sepan cómo actuar ante ellos.

La

implementación de estas medidas de seguridad ayudará a proteger aún más su

entorno de Microsoft 365 y aumentará la confianza en la seguridad de los datos

de su empresa. No subestime la importancia de la seguridad y esté siempre

atento a las mejores prácticas y tendencias del mercado.

Si

sigue las mejores prácticas cubiertas en esta guía, puede garantizar la

seguridad y privacidad de su información en su entorno de Microsoft 365. Con un

enfoque estratégico y reflexivo, puede proteger sus datos y mantener su negocio

seguro en un mundo cada vez más digital.

lunes, 3 de abril de 2023

Día mundial del backup

Según el movimiento WorldBackupDay.com:

- El 30% de las personas nunca ha hecho una copia de seguridad

- 113 móviles se pierden o roban cada minuto

- El 29% de los desastres son accidentales

- 1 de cada 10 ordenadores es infectado con un virus cada mes

Ese día fue establecido para promover la importancia del backup y la necesidad de tener un plan sólido de recuperación de datos.

Las consecuencias de no realizar copias de seguridad pueden ser catastróficas, especialmente para empresas que manejan grandes cantidades de datos sensibles. La pérdida de datos puede afectar a la reputación de la empresa y tener un impacto financiero significativo.

JURAMENTO DEL DÍA MUNDIAL DE LA COPIA DE SEGURIDAD

domingo, 2 de abril de 2023

Inteligencia Artificial: La revolución tecnológica que está transformando el mundo

¿Qué es la Inteligencia Artificial?

La Inteligencia Artificial es un campo de la informática dedicado a desarrollar sistemas capaces de simular la inteligencia humana. Estos sistemas pueden aprender, razonar, tomar decisiones y resolver problemas, todo ello basándose en algoritmos y datos.Tipos de inteligencia artificial

Existen diferentes tipos de IA, cada uno con sus propias características y funcionalidades. Conozcamos los principales:IA débil

También conocida como Inteligencia Artificial Estrecha, Es el tipo de IA más común que encontramos en nuestro día a día. Este tipo de IA está diseñado para realizar una tarea específica, como reconocimiento de voz o recomendaciones de productos. Por ejemplo, cuando utilizamos un asistente virtual como Siri o Alexa, estamos interactuando con IA débil. Estos sistemas pueden ser muy sofisticados y útiles, pero están limitados a la tarea para la que fueron programados y no tienen la capacidad de entender o aprender cualquier cosa fuera de esa tarea específica.IA fuerte

La IA fuerte, por otro lado, busca alcanzar un nivel de inteligencia equivalente o superior al de los humanos en cualquier tarea cognitiva. Esta es la forma de IA que a menudo se representa en la ciencia ficción, como una inteligencia artificial consciente de sí misma que puede entender, aprender y aplicar su inteligencia a cualquier problema intelectual que un humano pueda. La IA fuerte aún no existe y es objeto de mucha especulación y debate en términos de si es posible crearla y las implicaciones éticas de hacerlo.IA generalizada

La IA generalizada es capaz de aprender, razonar y realizar muchas tareas diferentes, imitando la capacidad cognitiva humana de manera más amplia. Esta es la forma más cercana de IA que tenemos actualmente, aunque todavía existen limitaciones en comparación con la inteligencia humana.La información que se utiliza para entrenar la IA acerca del mundo

Desafíos y ética

Si bien la IA ha aportado muchos beneficios, también enfrenta desafíos y cuestiones éticas. Es necesario garantizar que los sistemas de IA sean transparentes, justos, seguros y respeten la privacidad de los usuarios.Aplicaciones de la Inteligencia Artificial

La IA tiene un impacto significativo en varias áreas de nuestra sociedad. Estas son algunas de las aplicaciones más comunes:- Sector Salud: La IA se está utilizando para ayudar a diagnosticar enfermedades, identificar patrones en exámenes médicos, desarrollar tratamientos personalizados e incluso realizar cirugías asistidas por robots;

- Industria de la Automoción: Los coches autónomos son una realidad cada vez más cercana. La IA es fundamental para que estos vehículos puedan percibir el entorno, tomar decisiones y garantizar la seguridad de pasajeros y peatones;

- Servicio al cliente: Los chatbots y asistentes virtuales son cada vez más populares en el servicio al cliente. Estas soluciones basadas en IA pueden responder preguntas, resolver problemas simples y mejorar la experiencia del usuario;

- Sector Financiero: La IA se utiliza para detectar fraude en transacciones financieras, análisis de riesgos, pronósticos de mercado y optimización de inversiones, brindando mayor eficiencia y seguridad a las instituciones financieras y a los clientes;

- Educación: la IA puede personalizar el proceso de aprendizaje, adaptándose a las necesidades individuales de los estudiantes. Además, puede proporcionar comentarios instantáneos e identificar áreas donde los estudiantes necesitan más apoyo.